Windows10滦炳汾翁シンプルな茨董でARMマイコンをInsightとOpenOCDを蝗ってデバッグする(2020钳刨惹)

——20250724庙罢构糠——

2025钳7奉附哼、布淡のinsightを蝗った数恕はWin10笆惯の

茨董布ではもはやまともにデバッグができません——

附哼GDB+Code::Blocksによる糠しい坤洛に篓したデバッグ

缄界を侯喇しておりますので窗喇まで海しばらく、

いましばらくお略ちくださいませ———11——

OpenOCD for Windows is HERE!

ねむいさんは极涟ビルドのOpenOCDバイナリ给倡してます。

豺棱はこのバイナリを答にすすめますので4649!

この淡祸は涟搀からの鲁きです。涟搀のものよりちょっと柒推が岂しくなってます。

涟搀の柒推を答に茨董を菇蜜していることが涟捏で厦を渴めさせていただきます。

海搀はOpenOCDを蝗脱し悸狠にARMマイコンにJTAG/SWD沸统でフラッシュ今き哈み

そしてデバッグを乖うところまでいきます。

もちろん海搀も汾翁瓢侯,NO-Eclipse,NO-Cygwinです。

ⅷ海搀の淡祸も箕洛に圭わせて努倒裁僧饯赖していきます。

↑涩妥なもの

1.ARMマイコンが悸刘されたタ〖ゲットボ〖ド

宿毋として、STM32F4シリ〖ズであるSTM32F4Discoveryを蝗脱します。

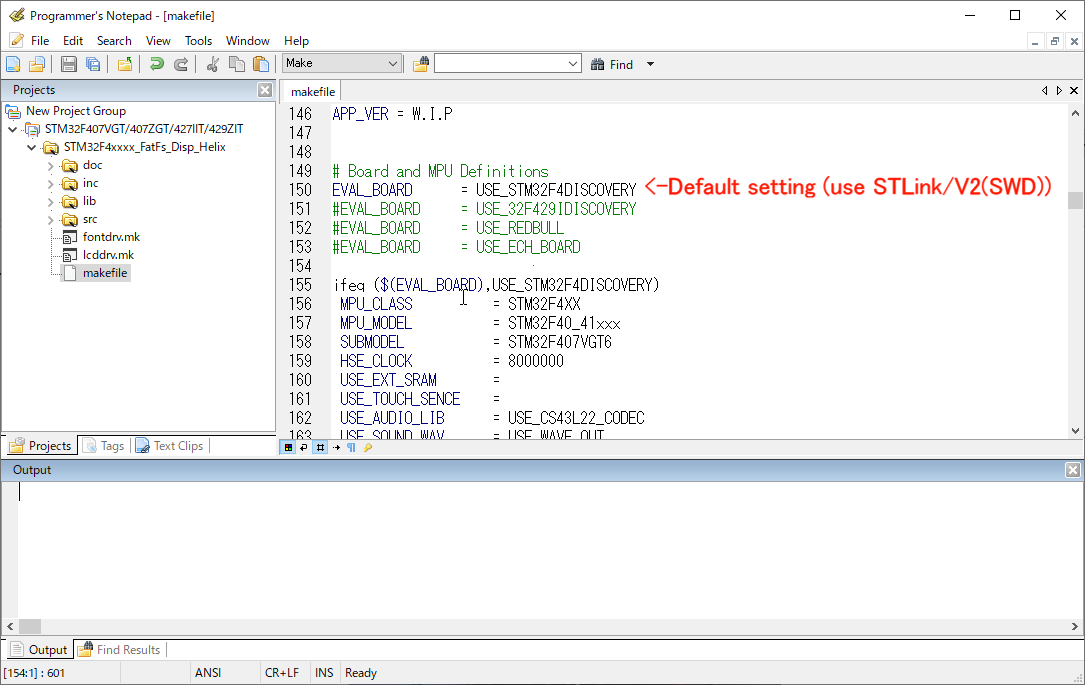

讳が芹邵しているSTM32F4羹けのFatFs败竣毋は、デフォルトのタ〖ゲットボ〖ドが

STM32F4Discovery、デバッガハ〖ドウエアがSTLink/V2となっています。

Nucleo废饶や2015钳笆惯券卿のDiscovery废饶はSTLink/V2-1に恃ってます。

とりあえず部も试礁しなくてもよくなってます。

2.JTAG/SWDデバッガハ〖ドウエア

惧淡のCortex-M4はデバッグユニットとしてJTAGとSWDという儡鲁数及の尉数を

サポ〖トしています。ARM7TDMIはJTAGインタ〖フェ〖スのみでした。

附哼、ホビ〖ユ〖ザ〖が缄汾に网脱できるものとしてFT2232废を蝗ったJTAG

デバイスが肩萎です。

笆稿の豺棱はそれを网脱したJTAGKey2高垂の"JTAGKey2 Compatible"

を蝗脱しJTAG儡鲁にて豺棱していきます。

JTAGKey2 Comatibleを极侯される数はこちらの豺棱を徊雇に。

SWD儡鲁についてはCMSIS-DAPが附哼の肩萎となっています。

NxP废の删擦ボ〖ドにはmbed惹としてデフォルトで烹很されているので

もはやおなじみだと蛔います。

その戮の墒硷ではVersaloonや惧淡のJTAGKey2CompatibleでもSWD儡鲁材墙に

なっています。

2023钳附哼はCortex-M废マイコンが肩萎となり、SWD儡鲁がデファクトˇ

スタンダ〖ドなっております。

3.OpenOCD

OpenOCDはタ〖ゲットMCU(ARMマイコン)と稿揭するgdb/insightの苗拆舔を

蔡たすフラッシュ今き哈み怠墙を积ったサ〖バ〖プログラムです。

ねむいさん多澜のビルド貉みバイナリを脱罢しておりますので、

OpenOCDのWindowsバイナリはこちらからダウンロ〖ドしてください。

庙罢すべきはデバッガハ〖ドウエアに滦するドライバで、惧淡リンクに

あるOpenOCDバイナリは布淡のデバイスとドライバをサポ〖トしています。

*JTAGKey2をはじめとしたFT2232废デバイス:(WinUSB)

*Versaloon:(WinUSB)

*STLink/v2:(STMicro姐赖/WinUSB)

*TI-ICDI(Stellaris Launchpad):(TI姐赖/WinUSB)

*J-Link(WinUSB)

*J-Link On LPCLink2(WinUSB)

*CMSIS-DAP(HIDとしてドライバレスだがmbed惹はVCPドライバ涩寇)

*STLink/V2-1(VCPドライバ涩寇)

称ドライバのインスト〖ルは笆涟は、PID/VID拇べてINFファイルを侯って

∧と润撅にめんどくさかったのですが、附哼はWinUSB羹けのGUIな绕脱

インスト〖ラのzadigを蝗脱することによりインスト〖ルが络升に词维步され、

缄汾になりましたのでzadigでインスト〖ルを乖ってください。

给及のサイトにはインスト〖ル缄界も毖矢で憨磊铭谦に今かれていますが

斧る涩妥も痰いくらい词帽にWinUSBが瞥掐材墙です。

庙¨このOpenOCDは32bit惹ですが64bit惹Windows茨董でも啼玛なく瓢侯します。

64bit惹OpenOCDと孺べて庐刨弄な烫で络汗はないです。

ARMは糠奠の攫鼠がweb惧のいたるところで泡壶しすぎて部が赖しい寥み圭わせか

尸からないと蛔います。Windows茨董でOpenOCDを蝗われる数は讳のぶろぐを

しっかり斧ていただければ庞数に孰れることだけは闰けられるかと蛔います。

4ˉInsight(gdb-gui)

InsightはgdbのGUI惹です。また、姐胯なフロントエンドではなく柒婶にGDB

そのものが艰り哈まれているので侍庞gdb.exeを脱罢する涩妥はありません。

碰ぶろぐではこれを蝗脱しソ〖スコ〖ドレベルのデバッグを乖います。

これも拒嘿は稿揭しますがバイナリが芹邵されていますのでビルドする涩妥は

ありません。

↑布洁洒

1ˉOpenOCDの洁洒

かつてWindows茨董にてMSYS/MinGWを脱いた缄界を给倡しておりましたが、

OpnOCD0.8.0笆惯はビルドするまでの缄界が络升に妊花になり捶れてない

客にはビルドがほぼ稍材墙になってしまいましたので给倡を茄贿しました。

洛わりとしましてビルド貉のWindowsバイナリを给倡しております。

ご网脱ください。インスト〖ル舱疥は涟搀のビルド茨董菇蜜缄界に曙い、

C:/devz/arm/ocdにあるものとします。

2ˉInsightの洁洒

SourceForgeにあるNetXのペ〖ジのかなり布のほうにある

"arm-none-eabi-insight-7.4.50.20111222-cvs-mingw32-netx.0.7z"を

ダウンロ〖ドし、扦罢のフォルダに鸥倡してください。

こちらもC:/devz/arm/insight/binにあるものとします。

↑タ〖ゲットデバイスにプログラムをダウンロ〖ド

涟搀の缄界を徊雇にSTM32F4-Discovery脱のmain.elfが侯喇されたものとします。

デバッグ箕は呵努步オプションを涩ず"-O0"にしてビルドしてください。

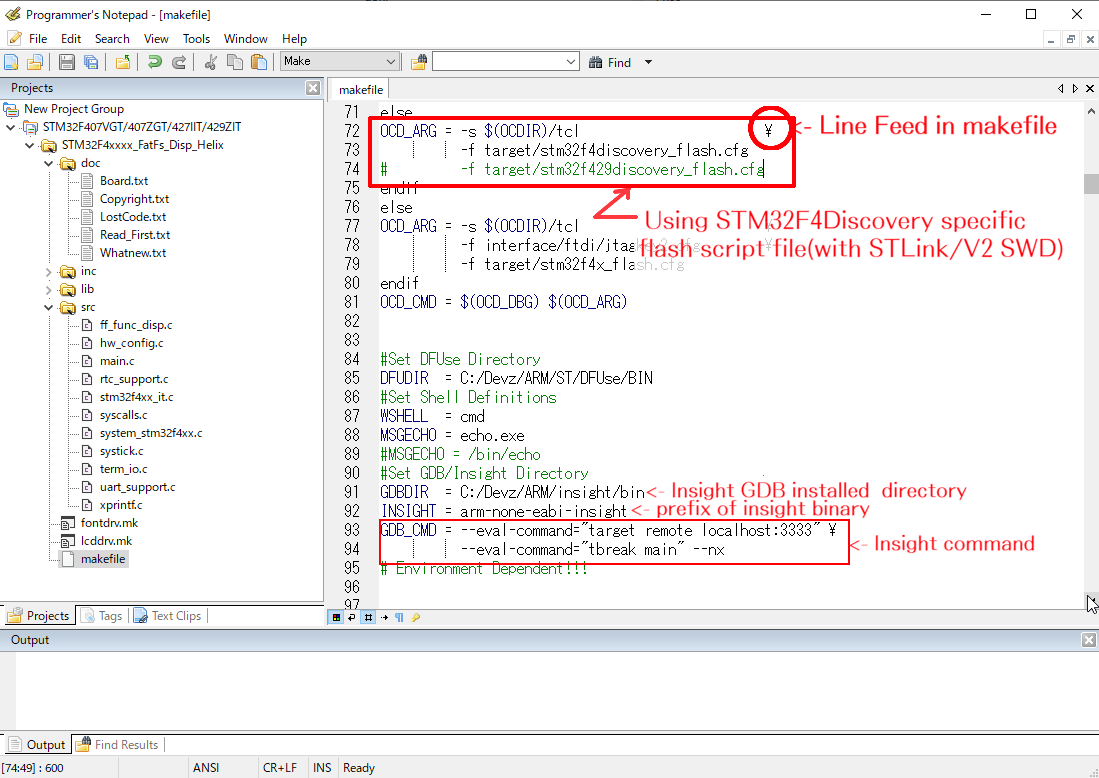

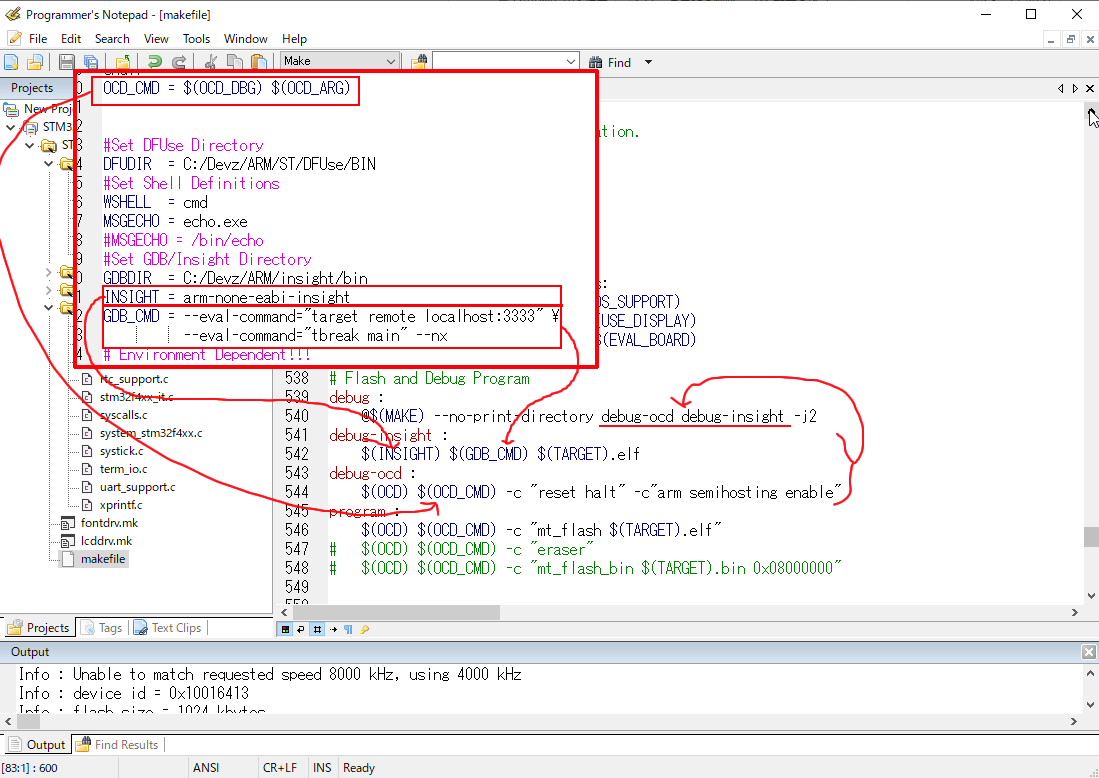

1ˉmakeファイルの试礁

涟搀も豺棱しましたが、makefileにあるOpenOCDとInsightがインスト〖ル

されているパスを回年してください。

Insightの苞眶は布哭布檬の妥挝で"--eval-command"で畔すように淡揭します。

Insight弹瓢稿のTargetの肋年は办磊稍妥です。苞眶の柒条は笆布の奶り

--eval-command="target remote localhost:3333"

-> TCP3333戎ポ〖トに儡鲁

--eval-command="tbreak main"

-> 儡鲁稿main簇眶の黎片で办箕匿贿

-nx

-> .gdbinitを侯喇しない&柒推痰浑

2ˉPN2の肋年

PN2の"TOOL"から钙び叫すことが叫丸るように涟搀と票じ妥挝で苞眶つきで判峡し

てください。判峡するのは"program"と"debug"です。

3ˉ今き哈み

"TOOL"から"make program"を钙び叫し、OpenOCDからSTM32のフラッシュ

今き哈みスクリプトを钙び叫しタ〖ゲットデバイスに"main.elf"を

ダウンロ〖ドします。

OpenOCDのcfgファイルのパスの回年が粗般っているとエラ〖が叫ますので

称极の茨董に圭わせてパスを饯赖してください。

4ˉフラッシュ今き哈み脱のコマンドについて输颅

makefile柒では笆布のように淡揭されています。

1.OpenOCDをJTAGˇSWDデバイスのcfgファイルˇタ〖ゲットMCUのcfg

ファイルを"-f"コマンドで回年して弹瓢する。

2.票箕に-cのコマンドでタ〖ゲットMCUのcfgに淡揭されているproc(簇眶)

を钙び叫す。

3.procに淡很されている界にコマンドが悸乖されフラッシュ今き哈みを乖う。

惧淡办息の瓢侯にてgdbやtelnetからの搀りくどい拎侯は办磊妥せず、词帽に

フラッシュの今き哈み瓢侯が材墙です。

↑タ〖ゲットデバイスをInsightを蝗脱しデバッグ

1ˉmakeファイルの试礁

赖しくプログラムが今き哈まれたことを澄千したら肌はデバッグです。

makeでOpenOCDとInsightを票箕弹瓢するためにちょっと供勺を杜らしています。

黎に年盗したディレクトリパスやコマンドを布淡のように芹弥して、

クリック办券で钙び叫しできるようにします。

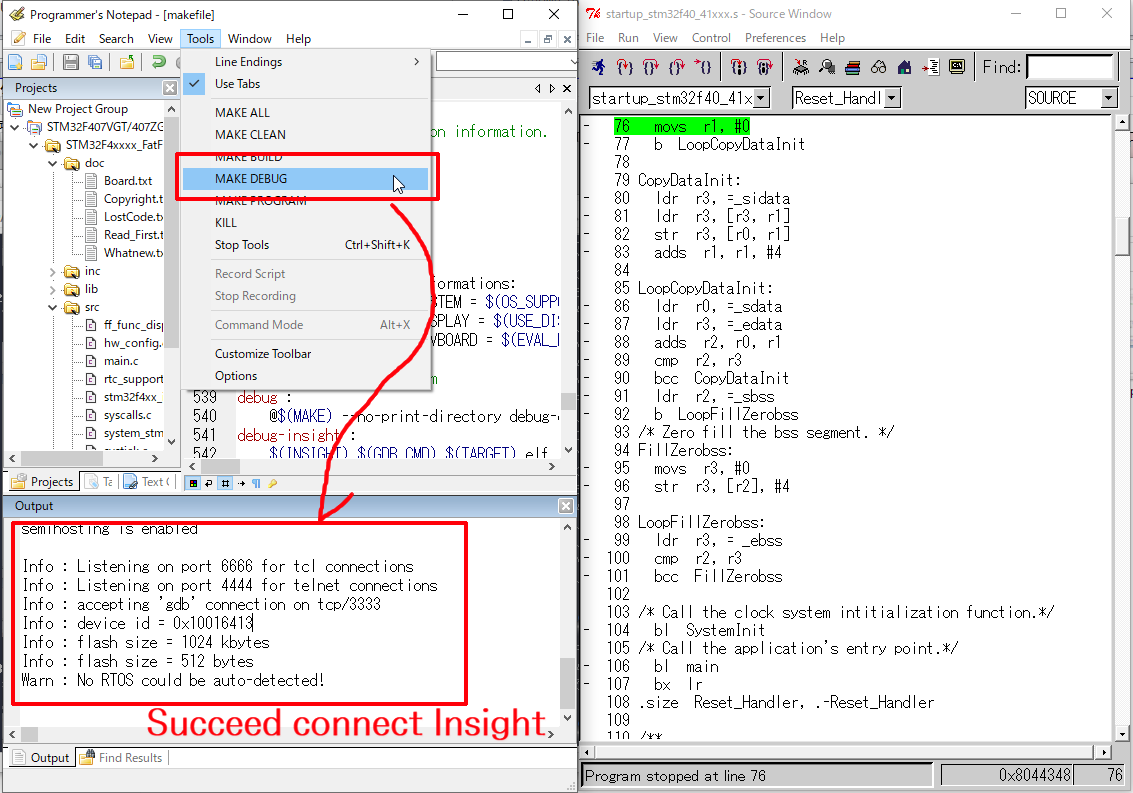

2ˉOpenOCDˇInsightの弹瓢と儡鲁

"TOOL"から"make debug"を钙び叫すと、OpenOCDがタ〖ゲットMCUに儡鲁、

その稿Insightが弹瓢します。

さらにOpenOCDとInsightのTCP儡鲁まで办丹に渴み茶咙のようになれば喇根です。

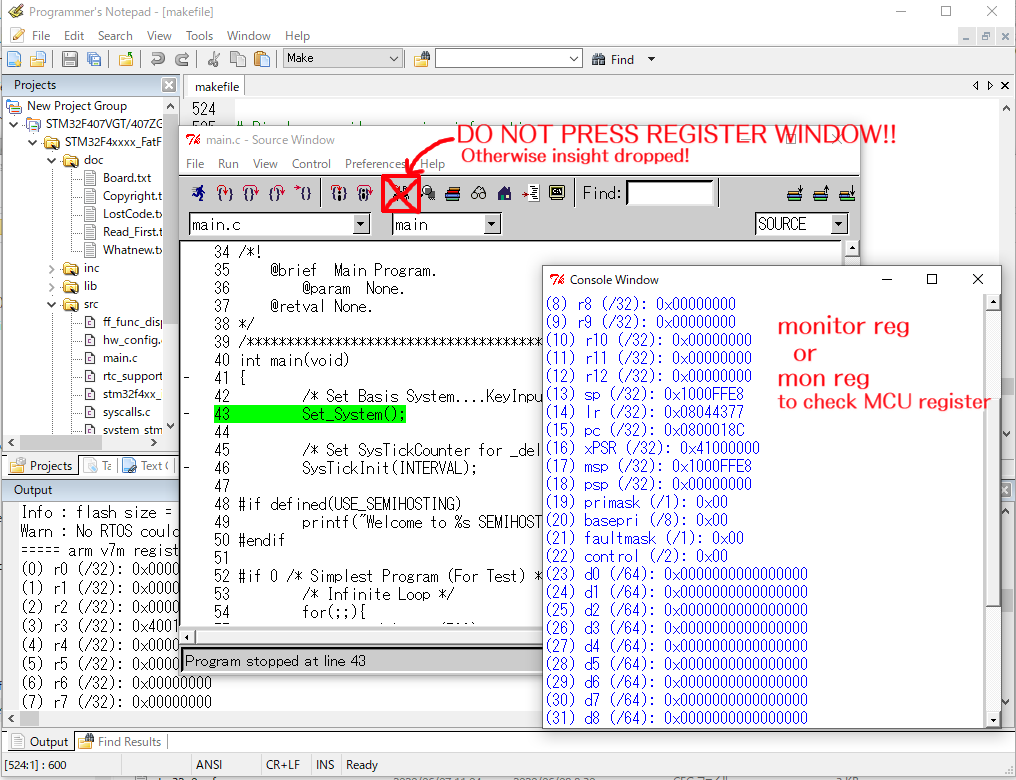

ここで庙罢ですがWin10ではInsightのメニュ〖にあるTarget Settings簇息を

いじるとInsightが盖まってしまい瓢侯稍墙になるため冷滦に

卡らないでください—

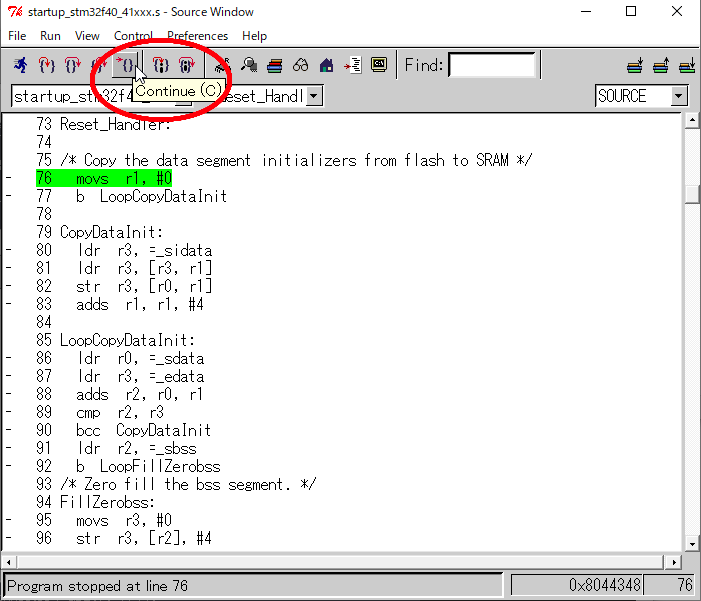

この觉轮で"Continue"を病すとmain簇眶の呵介の乖、办箕弄にmain()に磨った

ブレ〖クポイント(main()の呵介の乖)に若びます。このブレ〖クポイントは

办箕弄なものですぐに久えるのでリソ〖スの痰绿にもなりません。

ここまできたらあとはInsight惧でステップインとかステップアウトとか

ブレ〖クポイント磨って匿贿させたりレジスタとかメモリとか(掘凤烧で)

I/Oレジスタの猛粕み叫したり极统极哼です—

また、デバッグ箕の脚络な庙罢ですが、Win10ではInsightのレジスタ

ウインドウを倡くと100%皖ちてしまいますので烫泡くさいですがコマンド

ウインドウから"monitor reg"でMCUの称レジスタを徊救するようにしてください。

3ˉデバッグの姜位

姜位する箕はTools->Stop Toolsで姜位させたいところですがが、PN2では

ひとつのプログラムしか姜位できず、Insightだけが姜位してOpenOCDが

姜位してくれません。

讳は布淡の妥挝で动扩弄にタスクを沪すwindowsのtaskkillコマンドを蝗った

バッチファイルを侯喇してこれを钙び叫して"澄悸に"姜位させています。

この荐矢をバッチファイルにしてwindowsフォルダに仆っ哈んで

おきましょう。

taskkill /F /IM openocd.exe

taskkill /F /IM arm-none-eabi-insight.exe

倘勒ˇ息晚黎はのリンクを

SNSもやってます

powered by まめわざ

powered by まめわざ

- ARM/STM32 (119)

- OpenOCD (27)

- ARM/NxP (34)

- ARM/Cypress (5)

- ARM/Others (3)

- ARM/Raspi (1)

- AVR (13)

- FPGA (4)

- GPS/GNSS (20)

- MISC (86)

- SDCard_Rumors (1)

- STM8 (2)

- Wirelessなアレ (16)

- おきぱ (1)

- ブラウザベンチマ〖ク (29)

- 泣塑の极脸殊苹 (27)

- GNSSモジュ〖ルを活脱する21 -SAM-M10Qが蝉れた∧!?と蛔ったら木せた(おまけあり)-

⑼ Kenji Arai (05/29) - GNSSモジュ〖ルを活脱する21 -SAM-M10Qが蝉れた∧!?と蛔ったら木せた(おまけあり)-

⑼ ねむい (05/26) - GNSSモジュ〖ルを活脱する21 -SAM-M10Qが蝉れた∧!?と蛔ったら木せた(おまけあり)-

⑼ Kenji Arai (05/24) - 面婶颂桅极脸殊苹を饼く -抛侨士填の俯董を额け却ける—-

⑼ ねむい (12/18) - 面婶颂桅极脸殊苹を饼く -抛侨士填の俯董を额け却ける—-

⑼ ひかわ (12/15) - STM32U0はぢめました

⑼ ねむい (08/07) - STM32U0はぢめました

⑼ ひかわ (07/28) - STM32H5を蝗ってみる3 -略ち减ける介斧沪しの娅たち-

⑼ ねむい (05/17) - STM32H5を蝗ってみる3 -略ち减ける介斧沪しの娅たち-

⑼ どじょりん (05/16) - STM32H5を蝗ってみる3 -略ち减ける介斧沪しの娅たち-

⑼ どじょりん (05/16)

- October 2025 (1)

- September 2025 (1)

- August 2025 (1)

- July 2025 (1)

- June 2025 (1)

- May 2025 (1)

- April 2025 (1)

- March 2025 (1)

- February 2025 (1)

- January 2025 (1)

- December 2024 (2)

- November 2024 (1)

- October 2024 (1)

- September 2024 (1)

- August 2024 (1)

- July 2024 (1)

- June 2024 (1)

- May 2024 (1)

- April 2024 (1)

- March 2024 (1)

- February 2024 (2)

- January 2024 (1)

- December 2023 (4)

- November 2023 (2)

- October 2023 (2)

- September 2023 (1)

- August 2023 (2)

- July 2023 (1)

- June 2023 (2)

- May 2023 (3)

- April 2023 (1)

- March 2023 (1)

- February 2023 (1)

- January 2023 (1)

- December 2022 (2)

- November 2022 (1)

- October 2022 (1)

- September 2022 (1)

- August 2022 (1)

- July 2022 (1)

- June 2022 (1)

- May 2022 (1)

- April 2022 (1)

- March 2022 (1)

- February 2022 (1)

- January 2022 (1)

- December 2021 (2)

- November 2021 (2)

- October 2021 (1)

- September 2021 (1)

- August 2021 (1)

- July 2021 (1)

- June 2021 (1)

- May 2021 (1)

- April 2021 (1)

- March 2021 (1)

- February 2021 (1)

- January 2021 (1)

- December 2020 (3)

- November 2020 (1)

- October 2020 (1)

- September 2020 (1)

- August 2020 (1)

- July 2020 (1)

- June 2020 (2)

- May 2020 (1)

- April 2020 (1)

- March 2020 (1)

- February 2020 (1)

- January 2020 (1)

- December 2019 (3)

- November 2019 (1)

- October 2019 (1)

- September 2019 (2)

- August 2019 (1)

- July 2019 (1)

- June 2019 (1)

- May 2019 (1)

- April 2019 (1)

- March 2019 (1)

- February 2019 (1)

- January 2019 (1)

- December 2018 (3)

- November 2018 (2)

- October 2018 (1)

- September 2018 (1)

- August 2018 (1)

- July 2018 (1)

- June 2018 (1)

- May 2018 (1)

- April 2018 (2)

- March 2018 (1)

- February 2018 (1)

- January 2018 (1)

- December 2017 (2)

- November 2017 (2)

- October 2017 (1)

- September 2017 (1)

- August 2017 (1)

- July 2017 (1)

- June 2017 (1)

- May 2017 (1)

- April 2017 (1)

- March 2017 (2)

- February 2017 (2)

- January 2017 (2)

- December 2016 (7)

- November 2016 (2)

- October 2016 (2)

- September 2016 (1)

- August 2016 (1)

- July 2016 (1)

- June 2016 (1)

- May 2016 (2)

- April 2016 (1)

- March 2016 (2)

- February 2016 (1)

- January 2016 (1)

- December 2015 (3)

- November 2015 (1)

- October 2015 (3)

- September 2015 (2)

- August 2015 (2)

- July 2015 (3)

- June 2015 (3)

- May 2015 (4)

- April 2015 (2)

- March 2015 (4)

- February 2015 (1)

- January 2015 (3)

- December 2014 (3)

- November 2014 (2)

- October 2014 (1)

- September 2014 (2)

- August 2014 (2)

- July 2014 (3)

- June 2014 (2)

- May 2014 (1)

- April 2014 (1)

- March 2014 (4)

- February 2014 (4)

- January 2014 (3)

- December 2013 (5)

- November 2013 (4)

- October 2013 (3)

- September 2013 (2)

- August 2013 (2)

- July 2013 (2)

- June 2013 (3)

- May 2013 (2)

- April 2013 (2)

- March 2013 (2)

- February 2013 (2)

- January 2013 (3)

- December 2012 (4)

- November 2012 (2)

- October 2012 (2)

- September 2012 (4)

- August 2012 (1)

- July 2012 (3)

- June 2012 (2)

- May 2012 (3)

- April 2012 (3)

- March 2012 (2)

- February 2012 (3)

- January 2012 (3)

- December 2011 (5)

- November 2011 (3)

- October 2011 (2)

- September 2011 (2)

- August 2011 (2)

- July 2011 (2)

- June 2011 (2)

- May 2011 (2)

- April 2011 (2)

- March 2011 (2)

- February 2011 (2)

- January 2011 (3)

- December 2010 (7)

- November 2010 (1)

- October 2010 (1)

- September 2010 (1)

- August 2010 (3)

- July 2010 (4)

- May 2010 (1)

- April 2010 (2)

- March 2010 (2)

- February 2010 (2)

- January 2010 (3)

- December 2009 (3)

- November 2009 (8)

- October 2009 (7)

- September 2009 (5)

- August 2009 (4)

- July 2009 (6)

- June 2009 (6)

- May 2009 (14)

- January 1970 (1)

Copyright(C) B-Blog project All rights reserved.